Ressurser

Skrevet av: Aanstad og Raaen

CTF er ikke lett når man først begynner med det. Derfor har jeg laget denne listen med verktøy og læringsplatformer som kan hjelpe dere som akkurat kommer i gang, og dere som har lyst til å vite hva veien videre er.

Noen steder på denne listen deler jeg mine personlige preferanser, så jeg vil derfor påpeke at det er jeg personlig som har skrevet denne siden, og at ikke alle involvert med CISK CTF eller teknologiutvalget nødvendigvis deler de samme preferansene. Når det er sagt, så er denne siden fortsatt skrevet i et forsøk på å presentere alternativer på en rettferdig måte sånn at dere kan ta best mulige beslutninger selv om hva dere vil bruke.

Hvis du mener det mangler noe på denne listen, så ta gjerne forbindelse med meg.

Nyttige verktøy

-

WSL - Windows Subsystem for Linux lar deg bruke linux terminalen fra inne i windows uten at du må starte opp ressurskrevende programmer som VMware eller VirtualBox. Siden det er utrolig mange gode verktøy for CTF og datasikkerhet generelt som er lett tilgjengelig i Linux så anbefales det på det sterkeste at man har tilgang på en Linux terminal. Dette er løsningen som ble brukt på FOS21, og som ble brukt når vi (V73) hadde faget operativsystemer i vårt 3. semester.

-

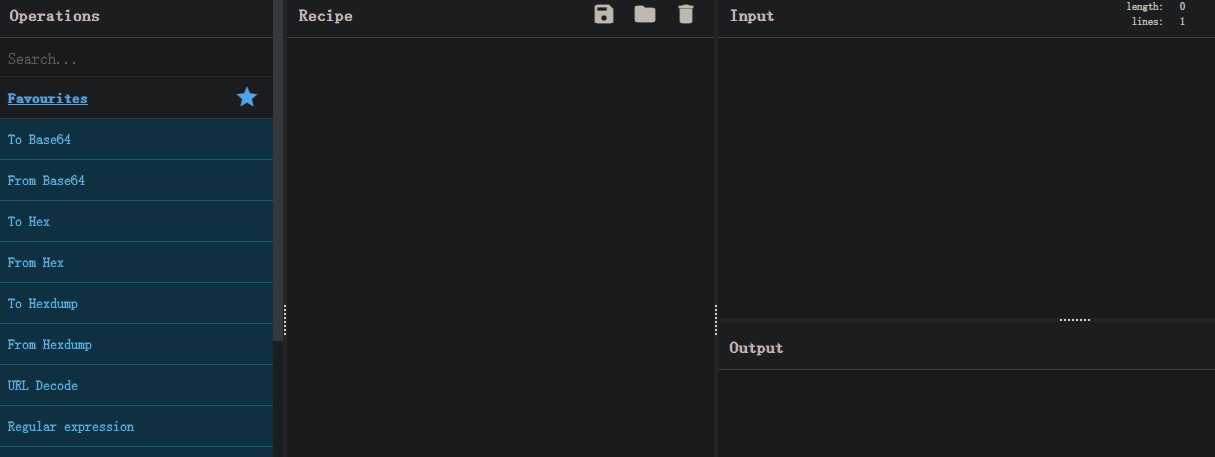

Cyberchef - Cyberchef fungerer som et multiverktøy for alt av data transformering, og data analyse. Å gjøre XOR på data, eller endre data mellom forskjellige formater blir som regel mundane oppgaver når du har tilgang på Cyberchef. Det er også brukervennlig nok til at det er veldig lett å lære mens man bruker det.

-

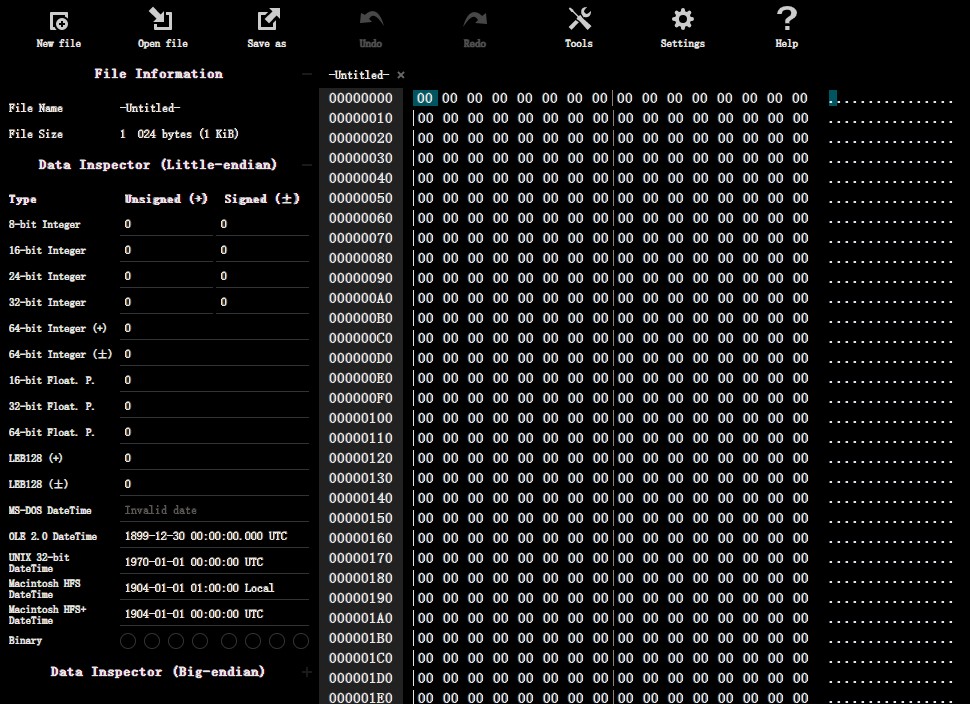

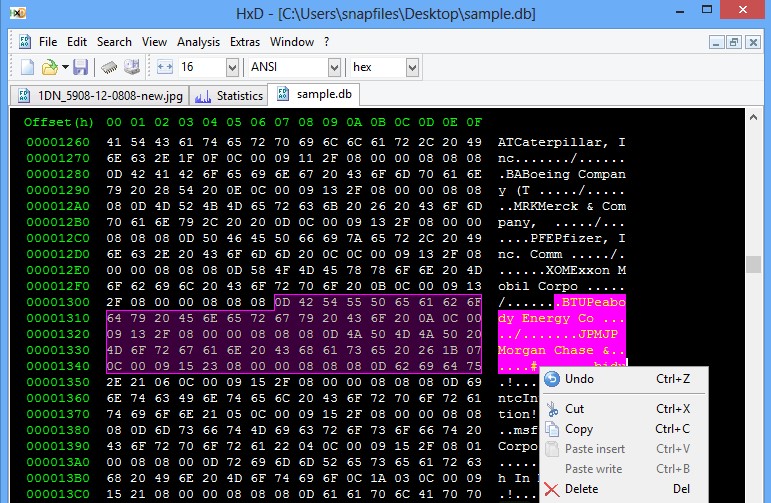

Hexeditor - Hexeditors lar deg behandle filer byte for byte. Det er ofte nyttig når man møter på filer som "det er noe rart med", eller man får data som man mistenker kan representere en fil.

-

Disassembler - dissassemblere lar deg bryte ned ferdig kompilerte programmer tilbake til kode så du kan analysere dem og finne ut hva de gjør uten å måtte kjøre dem. Man kan også finne ut hva programmene kan gjøre hvis man f.eks. legger inn riktig passord (og man kan ofte også finne ut hva det riktige passordet er).

-

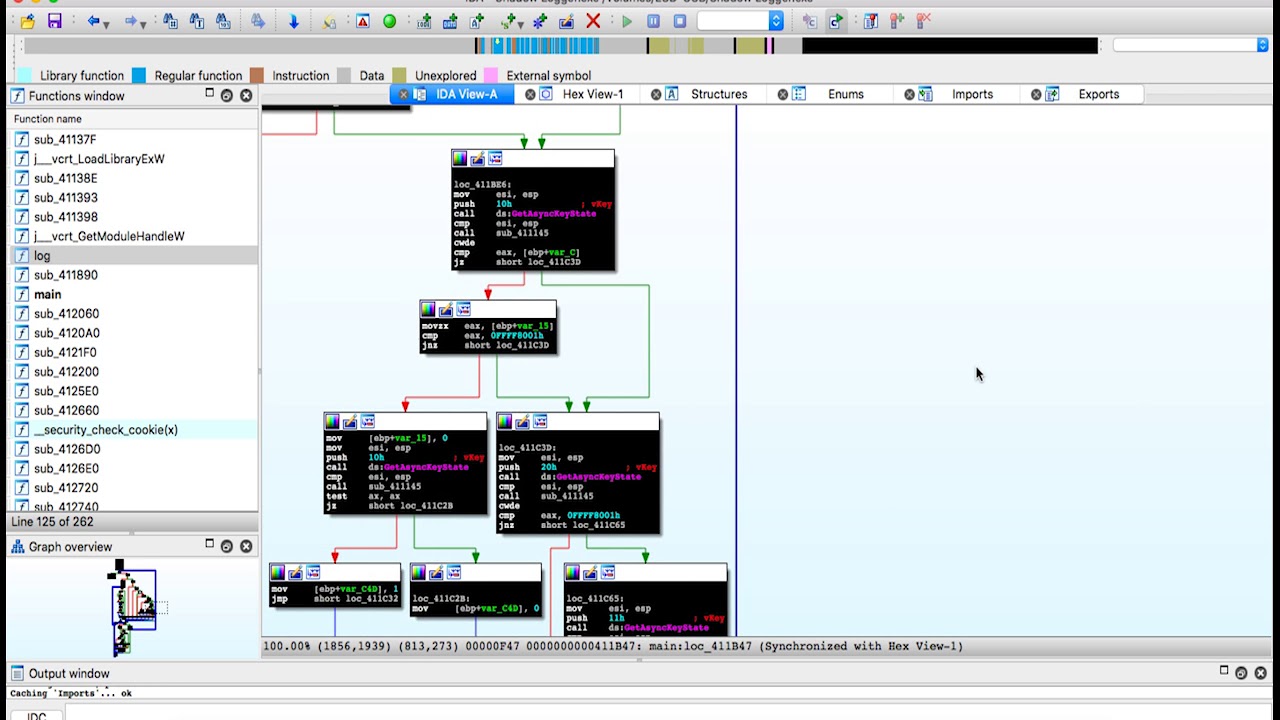

IDA freeware - IDA er et program som ble anbefalt av den tidligere studenten som driftet skole CTF-en. Det gir deg muligheten til å se assembly kode, og kan visualisere programflyten i programmer.

-

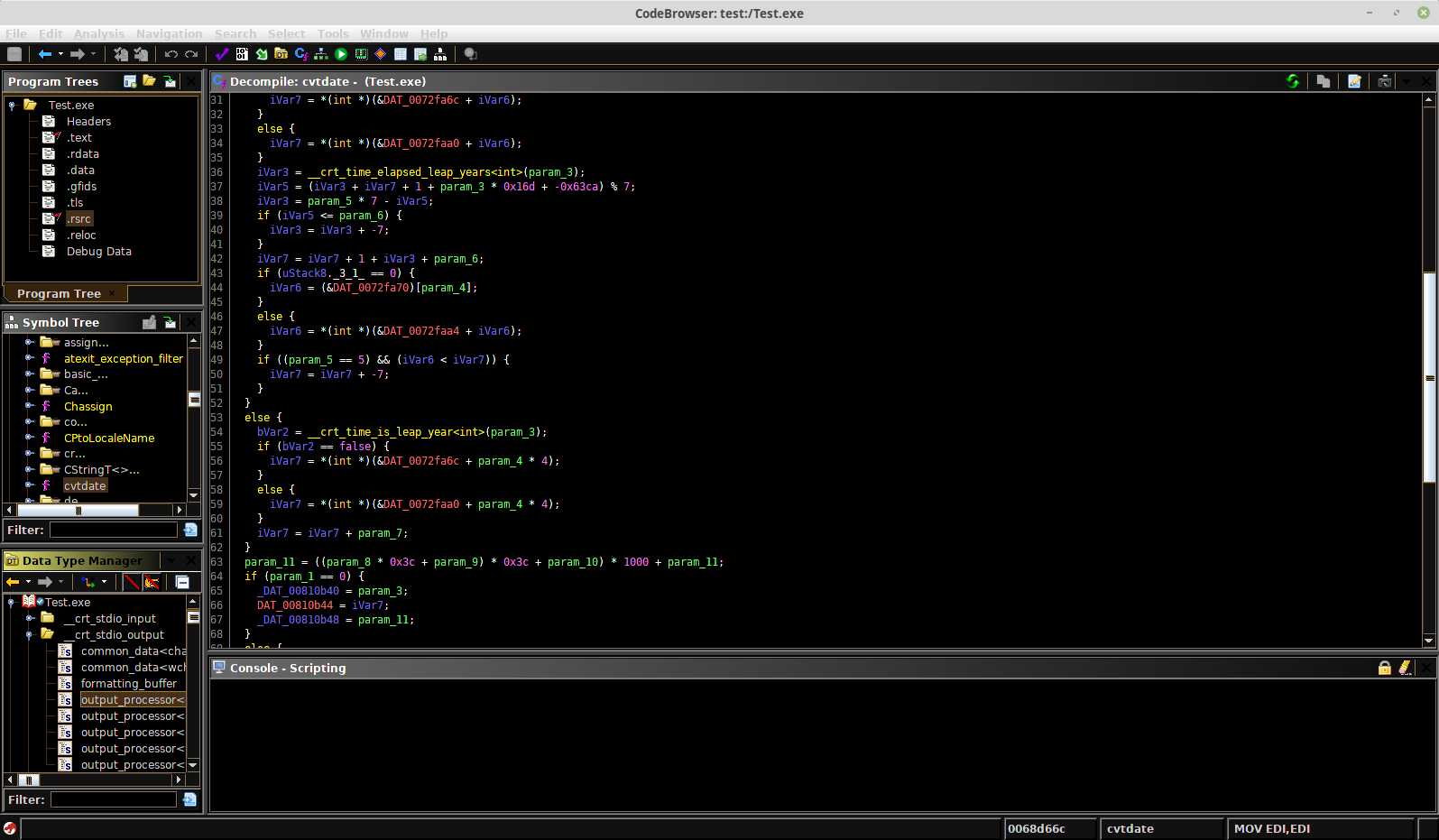

Ghidra - Ghidra er en gratis disassembler som er utviklet av NSA og hjelper deg med å analysere programmer. Den kan disassemble programmer tilbake til barebones C-kode, og kan vise deg programflyten. Dette er programmet jeg personlig vil anbefale dere å prøve å lære dere, men jeg skal være ærlig å si at jeg har veldig lite erfaring med IDA.

-

-

Steganography (steg/stego) - Steganografi er kunsten å skjule data i annen data. Ofte er det snakk om bilde steganografi, og da er det noen spessielle verktøy og nettsteder som kan hjelpe oss.

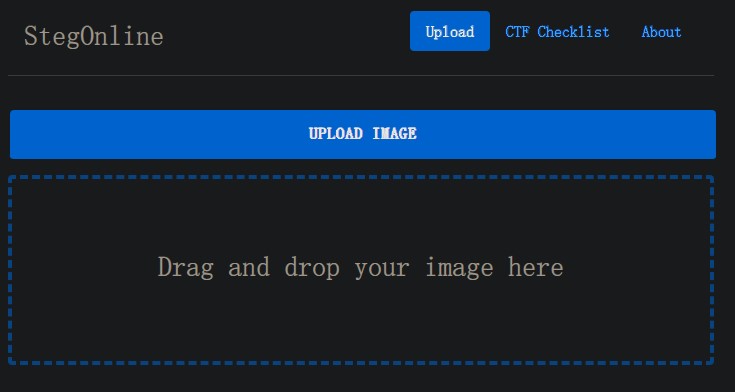

- Stegonline - Stegonline er en nettside som lar deg laste opp bilder du mistenker inneholder skjult data og som gjør det lett å analysere de visuelle lagene i dem. Nettsiden har også en fyldig "CTF checklist" som inneholder en sjekkliste med programmer og verktøy å prøve på filer du tror skjuler data. Jeg kommer ikke til å gjenta listen her, men anbefaler sterkt at du bruker den når du prøver å løse en steg oppgave.

- Stegonline - Stegonline er en nettside som lar deg laste opp bilder du mistenker inneholder skjult data og som gjør det lett å analysere de visuelle lagene i dem. Nettsiden har også en fyldig "CTF checklist" som inneholder en sjekkliste med programmer og verktøy å prøve på filer du tror skjuler data. Jeg kommer ikke til å gjenta listen her, men anbefaler sterkt at du bruker den når du prøver å løse en steg oppgave.

Det er uttalige flere gode verktøy og teknikker å bruke når man løser CTF, men forhåpentligvis vil disse verktøyene hjelpe dere litt i gang. Det viktigste med CTF er alikevel å lære seg å lære om nye og til tider helt ukjente ting på en rask og effektiv måte. Derfor er det viktigste verktøyet man kan lære seg å bruke effektivt i CTF Google.

Læringsplatformer

- 2020 NPST - Hvert år arrangerer PST flere CTF-er for å bygge interesse for fagfeltet og for å finne de beste jobbkandidatene til å jobbe hos seg. Jule CTF-en til PST er spessielt anbefalt siden nivået starter lavt og stiger jevnt, og med en oppgave om dagen så er det definitivt overkommelig. Følg med på finn.no, og PST sine twitter brukere.

-

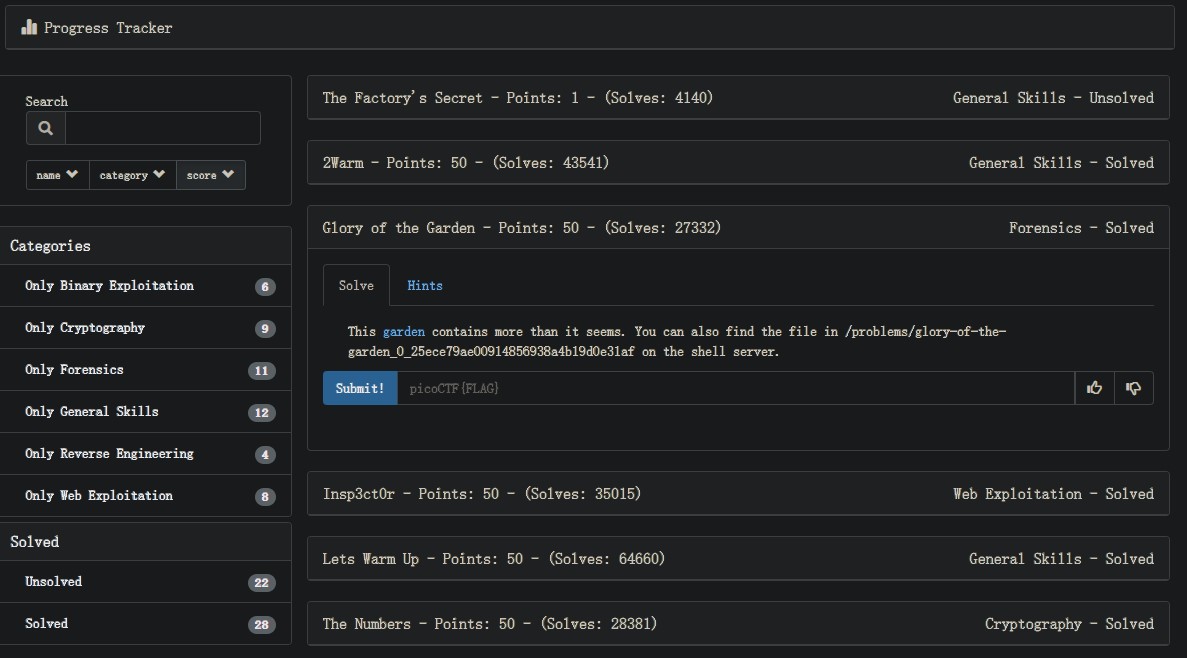

2019 picoCTF - 2019 picoCTF er en ressurs som har bevist at den er i god stand til å introdusere nybegynnere og mer erfarene CTF spillere til nye konsepter og lære oss om dem. Denne CTF-en starter på et veldig lavt nivå, og lar deg prøve deg på oppgaver i økende vanskelighetsgrad innenfor de forskjellige kategoriene som er vanlig i jeopardy CTF. Grunnnen til at 2019 versjonen er anbefalt her er bare at vi har personlig erfaring med den, men picoCTF har laget flere CTF-er siden da som også er tilgjengelig.

-

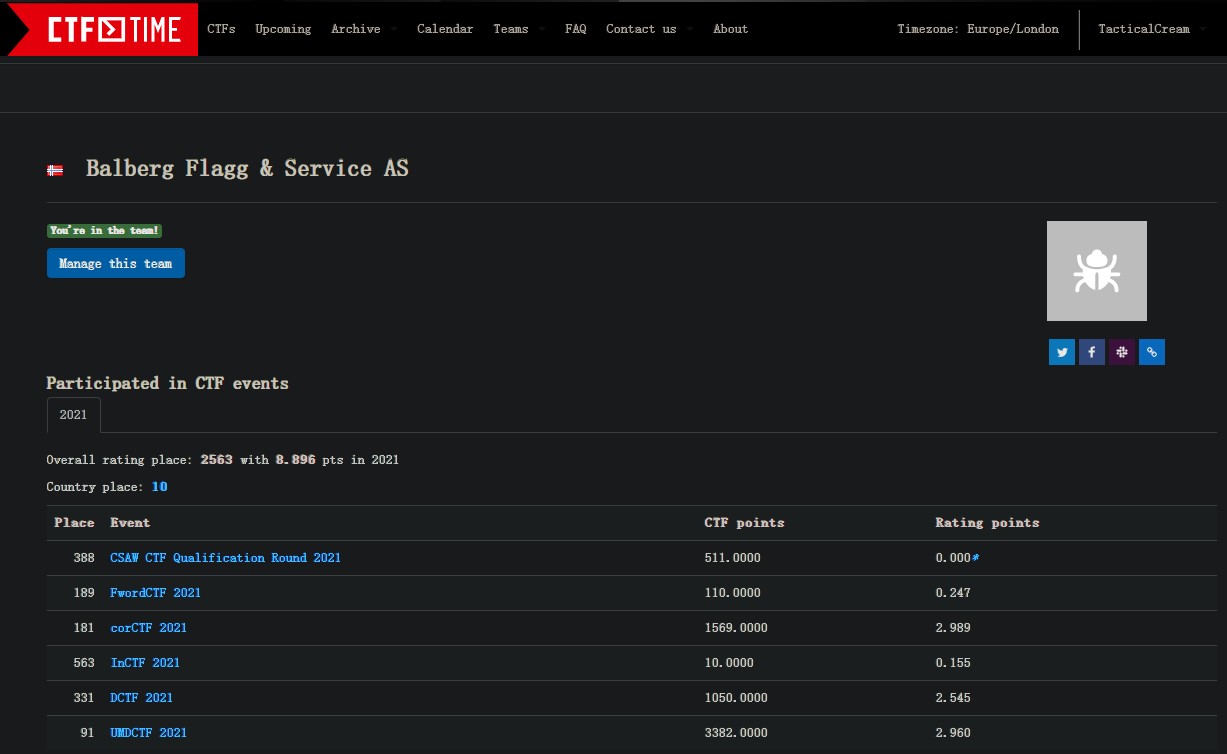

CTF time - CTF time er en nettside som informerer om oppkommende og tidligere CTF konkurranser. Man kan også registrere lag og delta i konkurransene for å tjene poeng for å komme høyere opp på rangeringen over lag. PS: vi har et aktivt lag fra skolen, Balberg Flagg & Service AS, som gjerne vil ha flere deltakere.

-

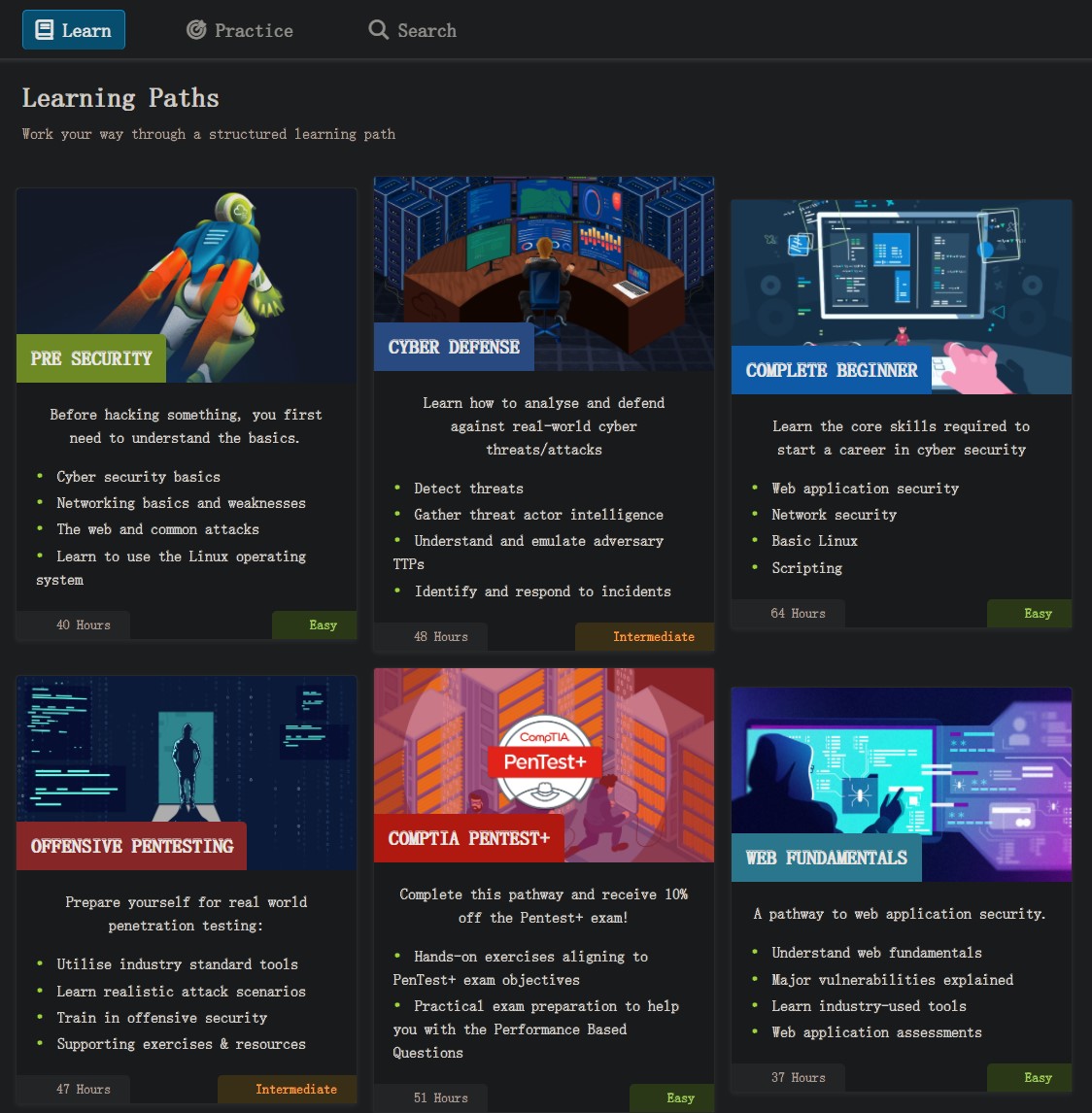

Try Hack Me - Try Hack Me gir en rekke guider og labber for å utføre det meste innenfor datasikkerhet. Alt fra grunnleggende bruk av Linux til reverse engineering kan læres fra THM. THM bruker også "learning paths" som gjør det lett å finne neste steg innenfor det du vil lære mer om.

-

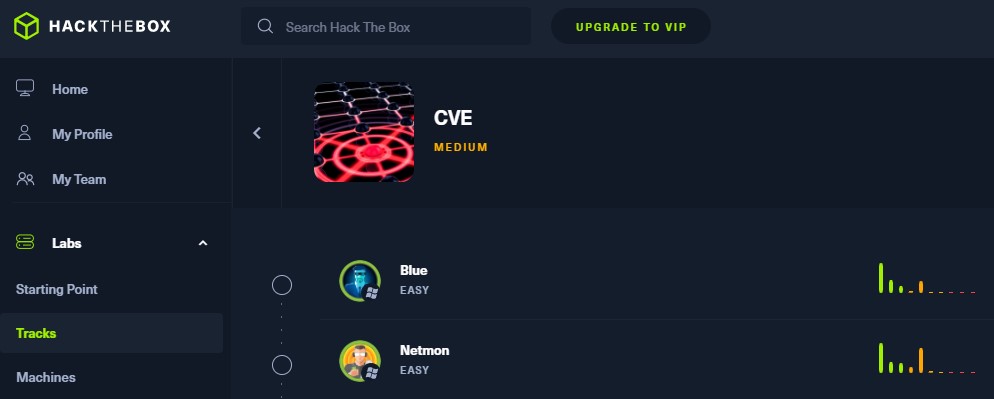

Hack the box - HTB er i utgangspunktet en konkurrent med THM, men HTB lar deg som bruker være mye mer uavhengig og fokuserer mindre på guide aspektet for å heller gi en lekeplass hvor man kan eksperimentere og løse problemer på egen hånd. Om man har et ønske om å begynne med attack/defense CTF etter hvert så anbefales det på det sterkeste at man lærer seg litt her først.

-

pwn.college - pwn.college er en gratis plattform for studenter som ønsker å lære og praktisere kjernekonsepter innen cybersikkerhet på en "hands-on" måte. Med sin dojo tilbyr pwn.college moduler innen tematikk fra grunnleggende assembly, reverse engineering og binary exploits til ting som hijacking av nettverkstrafikk og kryptografi. Filosofien til pwn.college er "practice makes perfect", og hvis man er motivert, nysgjerrig og villig nok, så er pwn.college en fantastisk ressurs for å gå fra å inneha grunnleggende forståelse for linux til å kunne utføre man-in-the-middle angrep, buffer overflow angrep, samt utnytte sårbarheter i CPU arkitekturer, minne, og i linux kernel.